Was ist XcodeGhost?

Im September 2015 entdeckten chinesische Entwickler und das US-Cybersicherheitsunternehmen Palo Alto Networks die iOS-Malware XcodeGhost. Xcode ist die integrierte Entwicklungsumgebung (IDE) von Apple für iOS-, macOS- (ehemals OS X), tvOS- und watchOS-Apps.

2015 wurde eine bösartig manipulierte Xcode-Version über den chinesischen Filesharing-Dienst Baidu verbreitet. Viele chinesische Entwickler luden sie ahnungslos herunter und kompilierten damit Apps. Die Malware war so raffiniert, dass Apple sie in den kompilierten Apps nicht erkannte. Betroffen waren Xcode-Versionen von 6.1 bis 6.4.

Daraus resultierten über 50 infizierte Apps im iOS- und Mac App Store. XcodeGhost traf gesperrte und jailbreakte Geräte gleichermaßen. Sicherheitsexperten schätzten, dass bis zu 500 Millionen Nutzer betroffen sein könnten – inklusive WeChat. Viele in China, aber auch weltweit. Selbst wenn Sie keine Apps installiert haben, könnten Backups von 2015/2016 infizierte Apps enthalten.

Überprüfen Sie die Liste infizierter Apps. Wenn Sie eine heruntergeladen haben, handeln Sie jetzt – sie könnte noch aktiv sein.

Welche Apps waren infiziert?

Palo Alto Networks identifizierte die betroffenen Apps. Die Quelle wurde gekappt, Entwickler kontaktiert. Hier die Liste:

- Didi Chuxing

- Angry Birds 2

- NetEase

- Microchannel

- IFlyTek-Eingabe

- Eisenbahn 12306

- Die Küche

- Kartensicher

- Kartenfeld für CITIC-Bankbewegungen

- Mobiles Büro von China Unicom

- Hochdeutsche Karte

- Jane-Buch

- Augen auf

- Lifesmart

- Mara Mara

- Medizin zum Zwang

- Himalaya

- Taschenabrechnung

- Spülen

- Schnell den Arzt gefragt

- Faules Wochenende

- Microblogging-Kamera

- Brunnenkresse lesen

- CamScanner

- CamCard

- Segmentfehler

- Aktien offene Klasse

- Heißer Aktienmarkt

- Drei neue Boards

- Der Fahrer fällt

- OPlayer

- Quecksilber

- WinZip

- Musical.ly

- PDFReader

- Perfect365

- Kostenloser PDFReader

- WhiteTile

- IHexin

- WinZip-Standard

- MoreLikers2

- CamScanner Lite

- HandyTicket

- iVMS-4500

- OPlayer Lite

- QYER

- golfsense

- Ting

- Golfgefühl

- Hintergründe10000

- CSMBP-AppStore

- MSL108

- TinyDeal.com

- Snapgrab-Kopie

- iOBD2

- PocketScanner

- Süßer Schnitt

- AmHexinForPad

- SuperJewelsQuest2

- air2

- InstaFollower

- CamScanner Pro

- Baby

- WeLoop

- Datenmonitor

- MSL070

- nette Entwicklung

- immtdchs

- OPlayer

- FlappyCircle

- BiaoQingBao

- Snap speichern

- Gitarrenmeister

- jin

- WinZip-Sektor

- Schnellspeicherung

Viele Apps waren china-spezifisch, doch Tausende Nutzer im asiatisch-pazifischen Raum luden sie herunter.

Was kann XcodeGhost?

Diese Malware war hochgradig ausgeklügelt und zielte auf Datendiebstahl ab. Sie sandte an C2-Server: aktuelle Zeit, App-Name, Bundle-ID, Gerätename/-typ, Sprache/Land, UUID, Netzwerktyp.

Zusätzlich führte sie Befehle aus wie:

- Gefälschte Warnungen für Phishing und Passwortdiebstahl;

- URL-Hijacking in Browsern und Apps zur Ausnutzung von Schwachstellen;

- Lesen/Schreiben der Zwischenablage für Passwortdiebstahl.

Entwickler aktualisierten Apps, Apple patchte. Doch unaktualisierte Installationen oder alte Backups bergen Risiken.

Sich vor XcodeGhost schützen

Als Mac-Sicherheitsexperten empfehlen wir:

- Löschen Sie infizierte Apps von iPhone/iPad.

- Aktualisieren Sie iOS/macOS.

- Resetten Sie iCloud- und Gerätepasswörter.

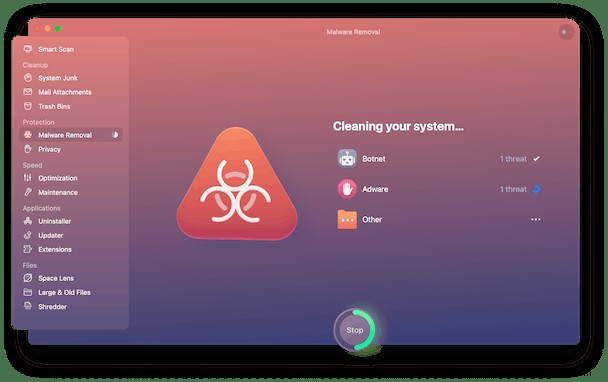

Scannen Sie Ihren Mac mit zuverlässiger Software wie CleanMyMac X. Es erkennt Tausende Bedrohungen inklusive XcodeGhost blitzschnell:

- Laden Sie CleanMyMac X herunter (kostenlose Testversion).

- Wählen Sie Malware-Entfernung.

- Klicken Sie Scannen.

- Klicken Sie Bereinigen.

Ihr Mac ist nun sicher und läuft optimal!